0x01 前言

员工出外勤或居家办公时,如何接入公司内部系统是一个很重要的问题,既要安全,又要便捷。对于 Windows 或安卓客户端,可以选择的途径有很多,因为接入的客户端安装非常简单。在使用 USG 的环境中,针对 Apple 设备,建议使用 L2TP。

0x02 USG

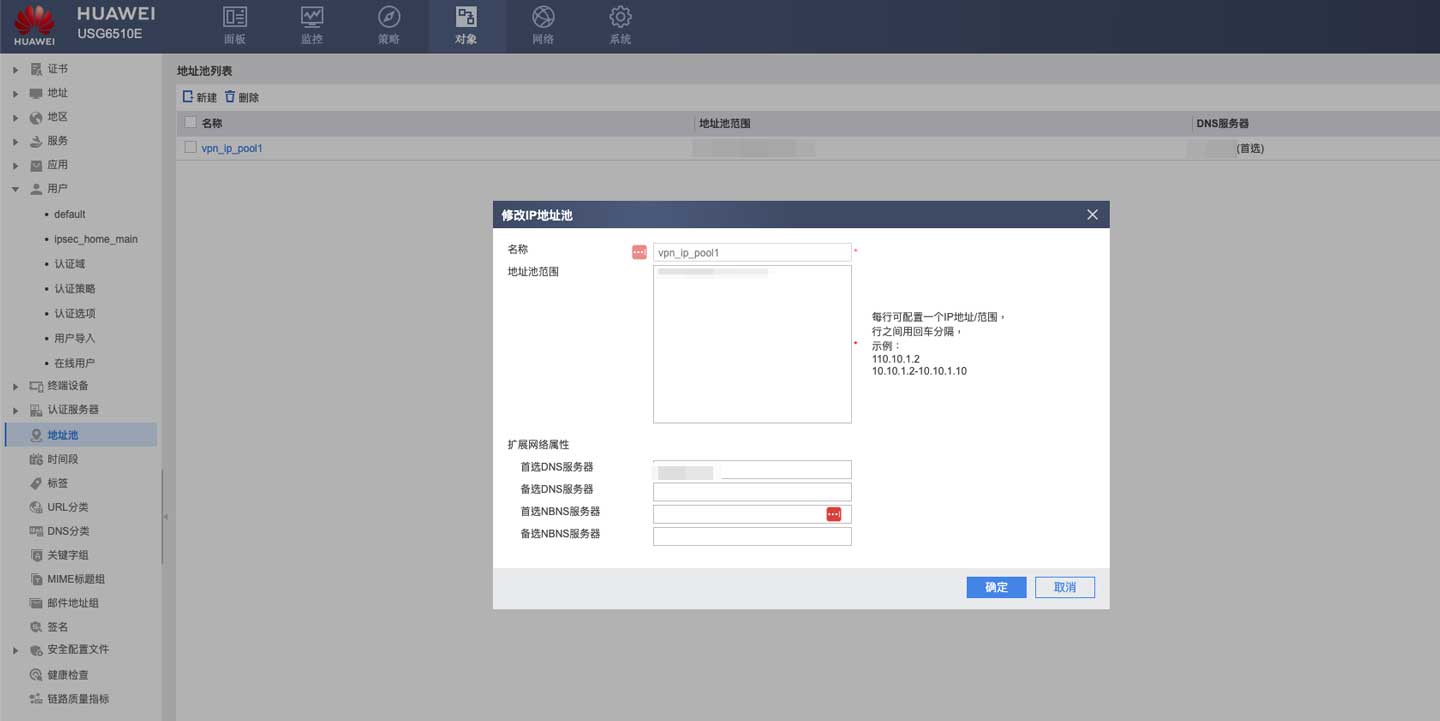

0x02.1 IP Pool

建议为不同部门设立独立的 IP Pool,方便后续创建防火墙策略:

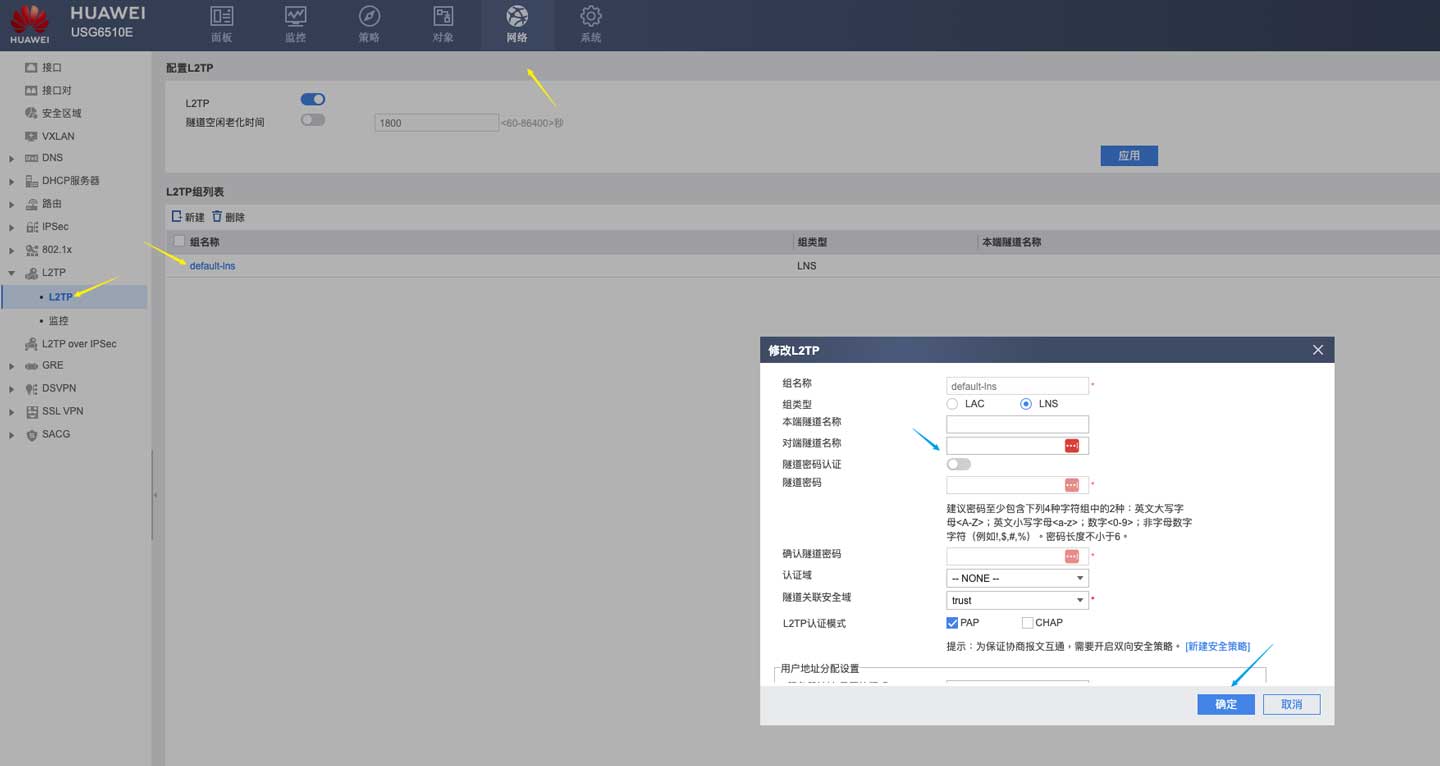

0x02.2 用户鉴权

LAC 客户端在使用系统自带的客户端拨号时,不支持隧道验证,需关闭相关功能。登入 USG,在以下位置找到 default-lns,关闭隧道密码认证后单击保存:

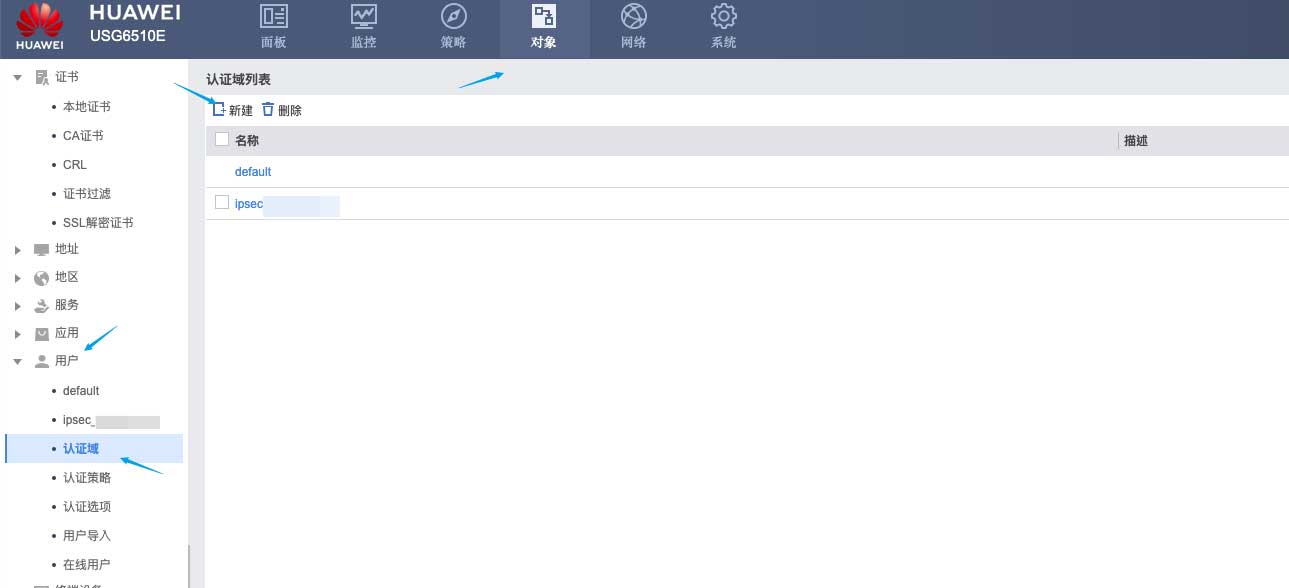

然后按实际情况确认是使用默认的认证域还是需要新建一个,针对不同部门,建议分别创建对应的认证域:

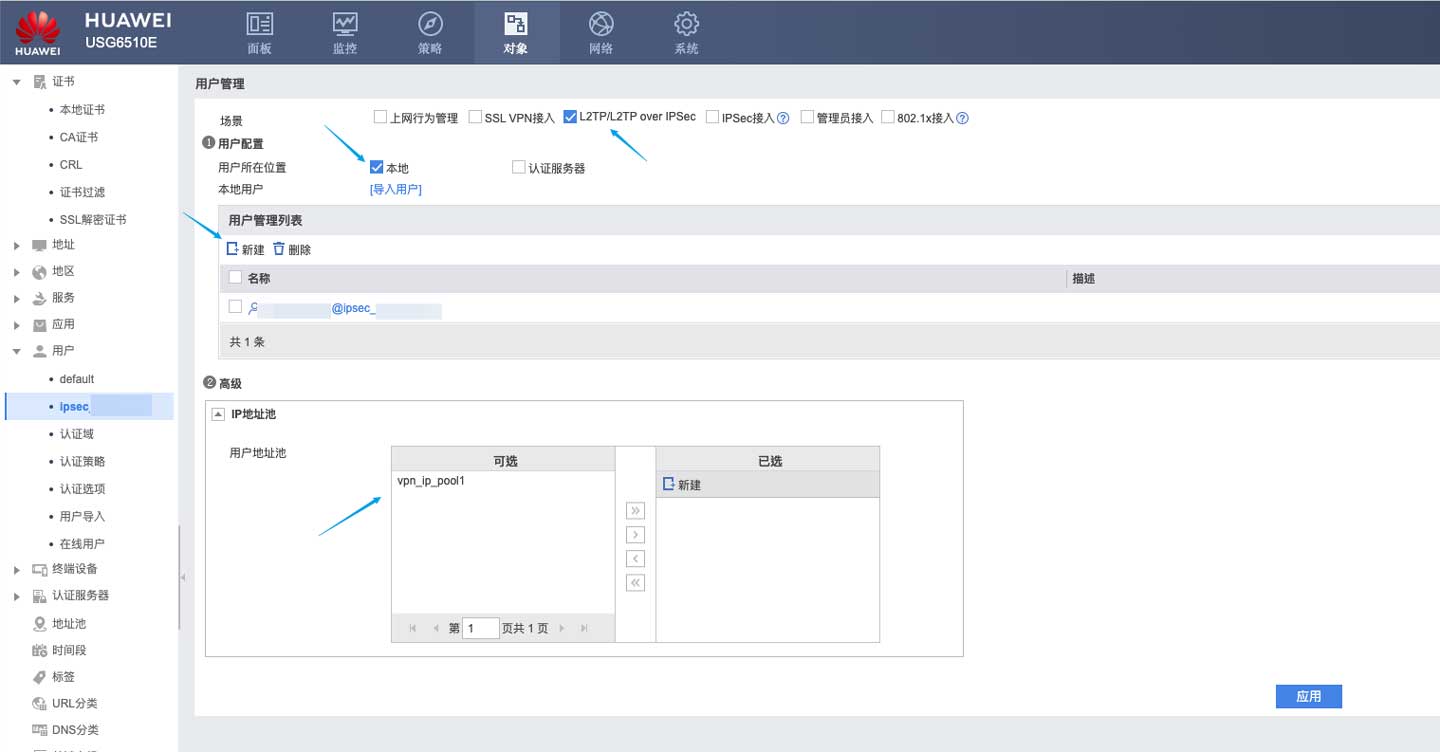

在设置窗口中选择上面设立的 IP Pool:

0x02.3 L2TP Over IPSec

新建一个 IPSec 策略,场景选择:点到多点,接入类型选择:L2TP Over IPSec 客户端,其他信息请根据实际情况填写:

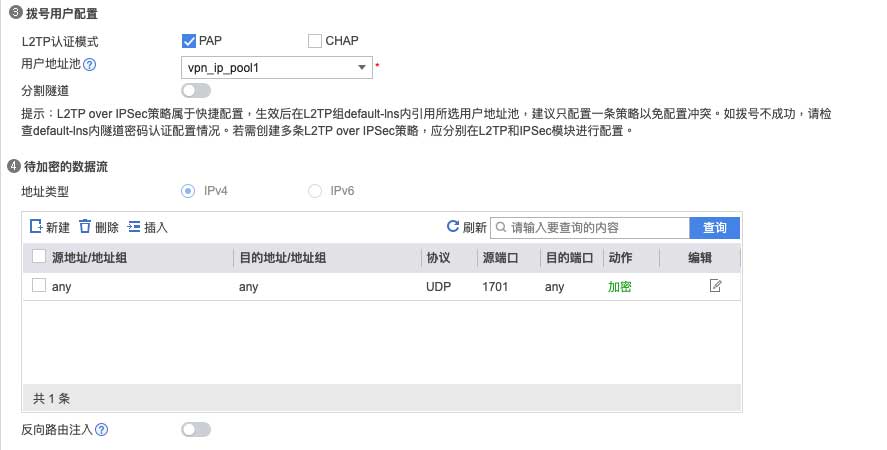

拨号用户配置的认证模式选择:PAP,地址池选择前面创建的 IP Pool。感兴趣流只需要添加 L2TP 源端口,即 UDP 1701:

最好的安全提议打开:接受对端提议即可,最大限度适配不同软件版本的设备:

0x02.4 防火墙策略

如果防火墙实施严格的出入站流量控制,还需要放行 IPSec 及 L2TP 的流量。还可以根据实际情况使用 GEO IP 库严格控制允许连接的地域:

此外,还需要根据实际情况调整前面所创建 IP Pool 的出入站防火墙策略,以便让相关流量访问内网服务或经 NAT 访问公网。如果需要访问公网,依实际情况确认是否要配置 NAT 策略和调整策略路由。

0x03 iOS

除 iPhone 外,iPad 和 MacOS 均支持使用 L2TP 接入。需要注意的是,在较新的 iOS 版本中可能只有 L2TP,但本质上还是 L2TP Over IPSec:

根据此前步骤所设定的内容填写相关信息,上图中的:密钥 对应 IPSec 中的 PSK,所以填入 PSK 即可。

0x04 结语

如果一切正常,成功连接后即可从 USG 中看到相关信息,如下图的 IPSec:

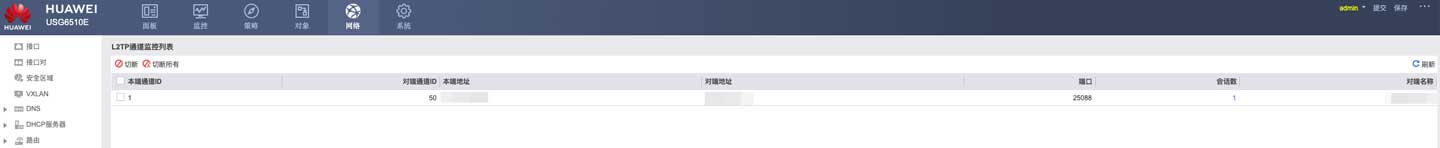

还有下图的 L2TP:

建议订阅华为的相关服务,及时更新各类特征库,为所有接入的流量配置安全策略。务必做好流量清洗工作以提升安全性,尤其是接入内部核心网络的流量。